موضوع اليوم :

عن تكنيك hop-by-hop

وكيف هذا التكنيك البسيط تسبب بثغرة RCE

في منتج الفايرول الشهير F5

#امن_المعلومات #برمجة #CyberSecurity

تندرج هذه الهجمة ضمن :

Web Server Penetration Testing

وليس

Web App Penetration Testing

عن تكنيك hop-by-hop

وكيف هذا التكنيك البسيط تسبب بثغرة RCE

في منتج الفايرول الشهير F5

#امن_المعلومات #برمجة #CyberSecurity

تندرج هذه الهجمة ضمن :

Web Server Penetration Testing

وليس

Web App Penetration Testing

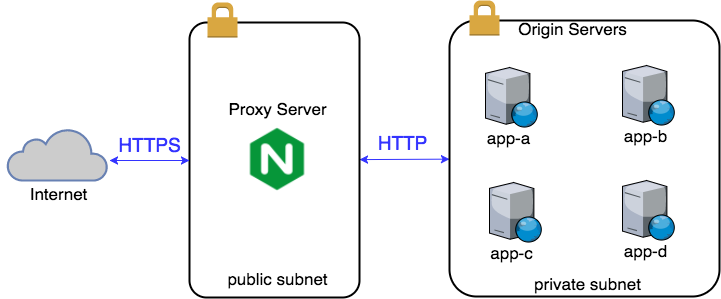

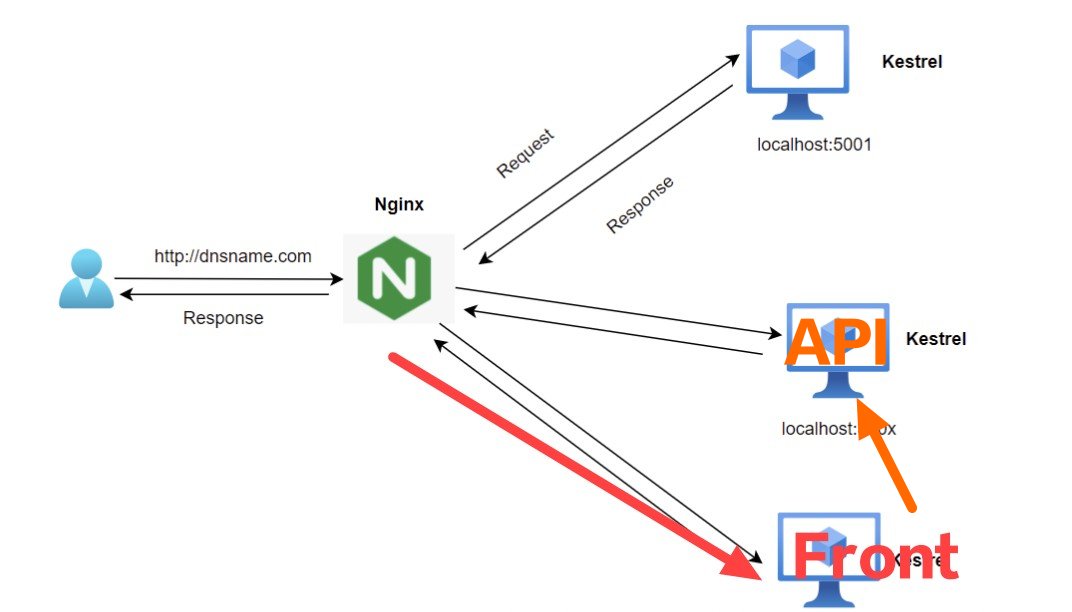

بعد ما يذهب لتطبيق الزوار نفس التطبيق

يتواصل مع الخدمات الثانية ايش ما كان نوعها

لان التواصل بشكل مباشر مع أي خدمة ممكن

يسبب ثغرات مستقبلا وكل ما قل عدد التطبيقات

المكشوفة قلت المخاطر

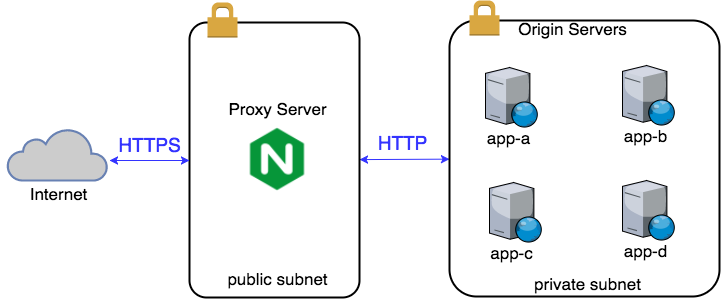

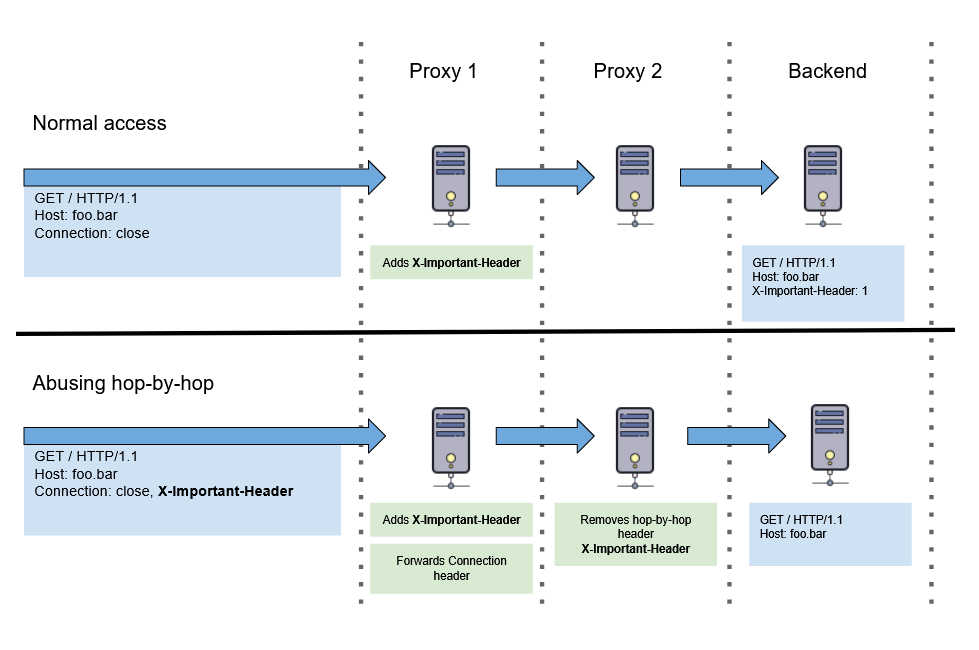

hop-by-hop

التكنيك يسمح ليا اتواصل مع API وتتخطى

مشكلة أن الطلب فقط يذهب لموقع الزوار

يتواصل مع الخدمات الثانية ايش ما كان نوعها

لان التواصل بشكل مباشر مع أي خدمة ممكن

يسبب ثغرات مستقبلا وكل ما قل عدد التطبيقات

المكشوفة قلت المخاطر

hop-by-hop

التكنيك يسمح ليا اتواصل مع API وتتخطى

مشكلة أن الطلب فقط يذهب لموقع الزوار

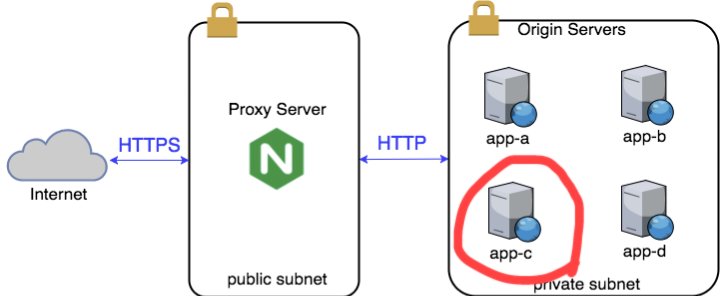

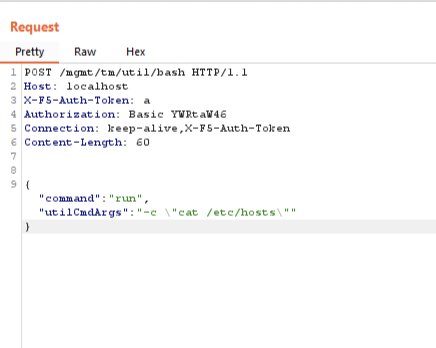

طبعا لو حاول الفرونت يتحقق من صحة X-F5-Auth-Token

بيحصلها غير موجودة لانه حذفها بنفسه

مع أنه هو إلا ارسل الطلب

فرجع لنا قيمة صحيحة

كأنه تحقق منها وأنها صحيحة

بالنهاية حذف هيدر أو إضافة هيدر قد يقود

الى استغلال وهذا

بيحصلها غير موجودة لانه حذفها بنفسه

مع أنه هو إلا ارسل الطلب

فرجع لنا قيمة صحيحة

كأنه تحقق منها وأنها صحيحة

بالنهاية حذف هيدر أو إضافة هيدر قد يقود

الى استغلال وهذا

اشهر طرق استغلال

Accessing Authenticated Endpoint

Accessing Protected Information

CPDoS

SSRF

WAF Bypass

حاولت قد ما اقدر ابسط المعلومة للجميع

تعتبر من الهجمات الادفانس ضد الويب سيرفر

Accessing Authenticated Endpoint

Accessing Protected Information

CPDoS

SSRF

WAF Bypass

حاولت قد ما اقدر ابسط المعلومة للجميع

تعتبر من الهجمات الادفانس ضد الويب سيرفر

مراجع:

nathandavison.com

pub.h-brs.de

gist.github.com

وهذا ثغرة شبيهة تتخطى التحقق

CVE-2022-23652

github.com

هالنوع من الثغرات بيكثر مستقبلا

nathandavison.com

pub.h-brs.de

gist.github.com

وهذا ثغرة شبيهة تتخطى التحقق

CVE-2022-23652

github.com

هالنوع من الثغرات بيكثر مستقبلا

جاري تحميل الاقتراحات...