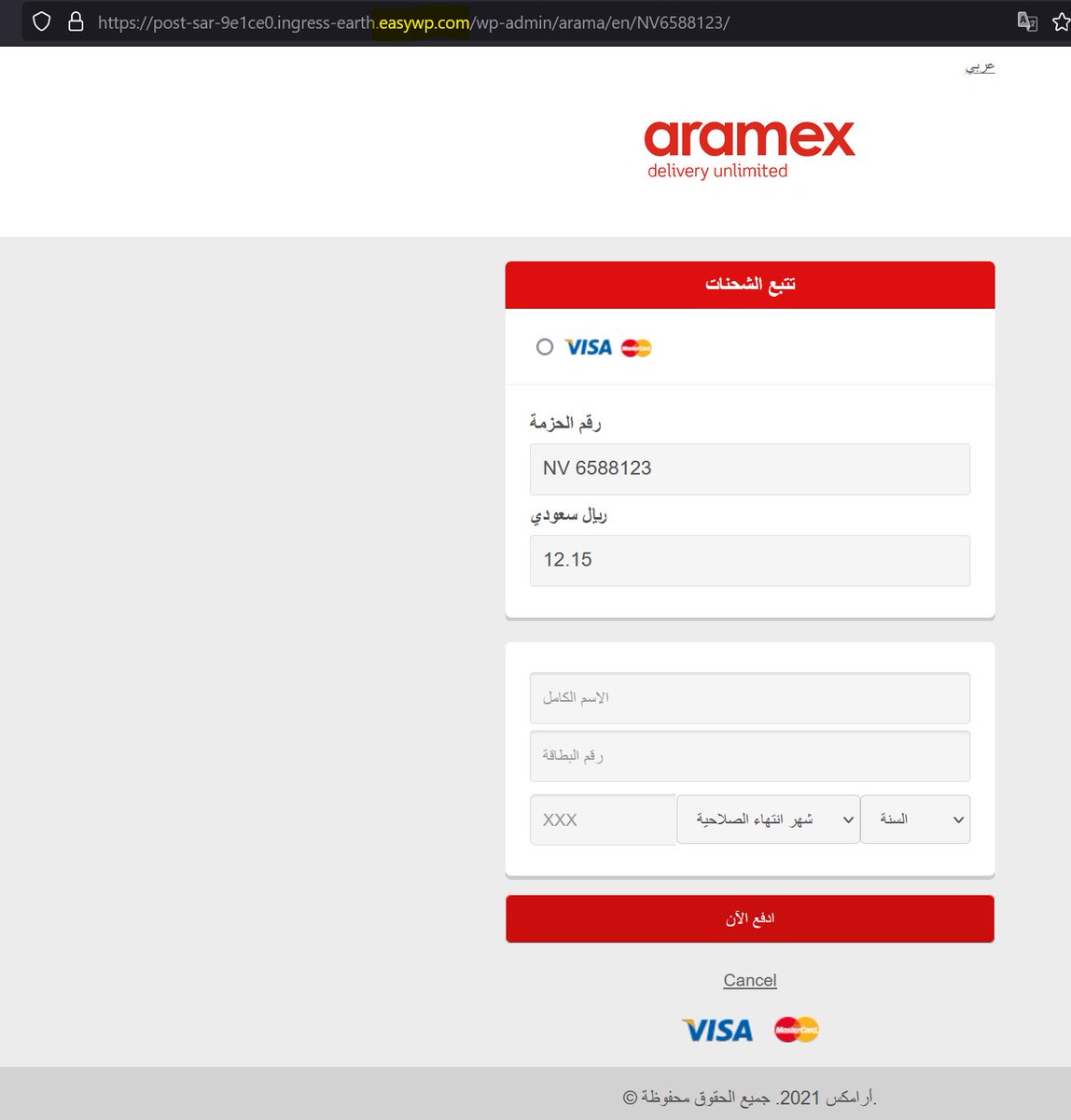

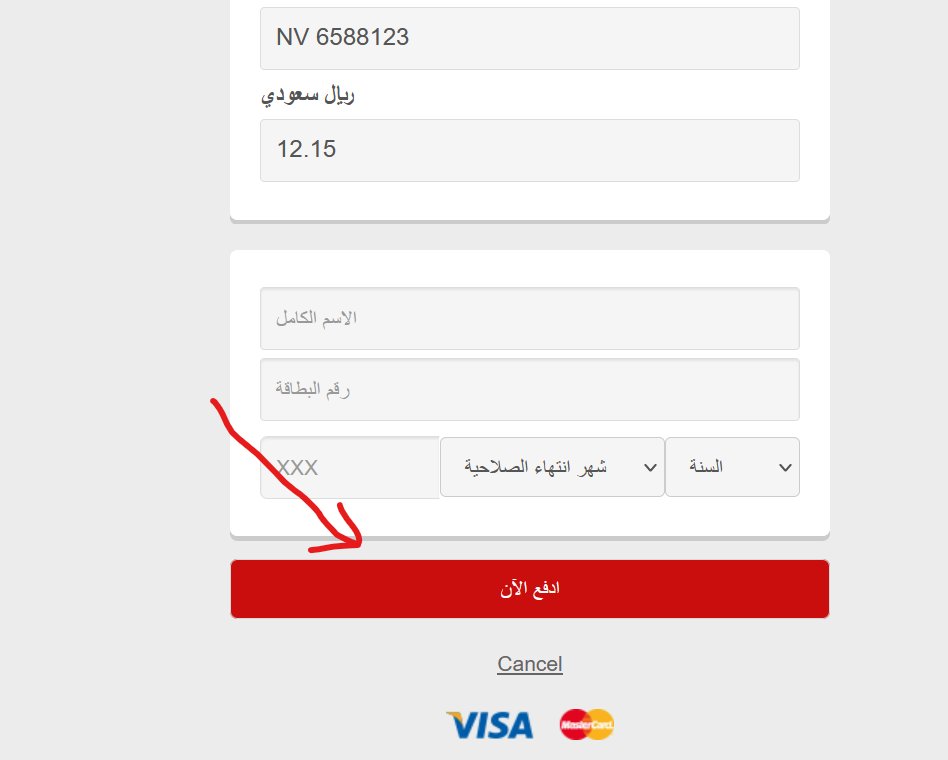

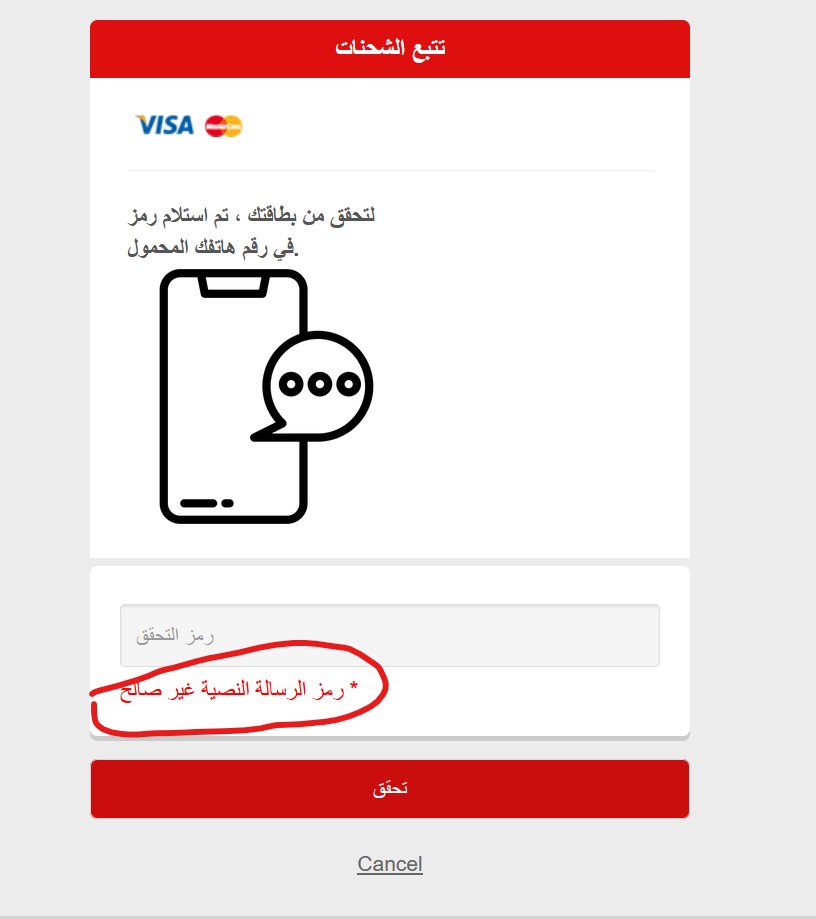

وبادخالك لرقم التحقق المكون من أربعة أرقام

هنا قام الشخص بانهاء عملية الشراء

كذلك يمكنه تنفيذ عمليات شراء مستقبلاً بواسطة بطاقتك من خلال المواقع الالكترونية الموثوقة التي لا تطلب رمز تأكيد مثل أمازون الأمريكي.

ولكن هناك تفصيلات صغيرة سأذكرها

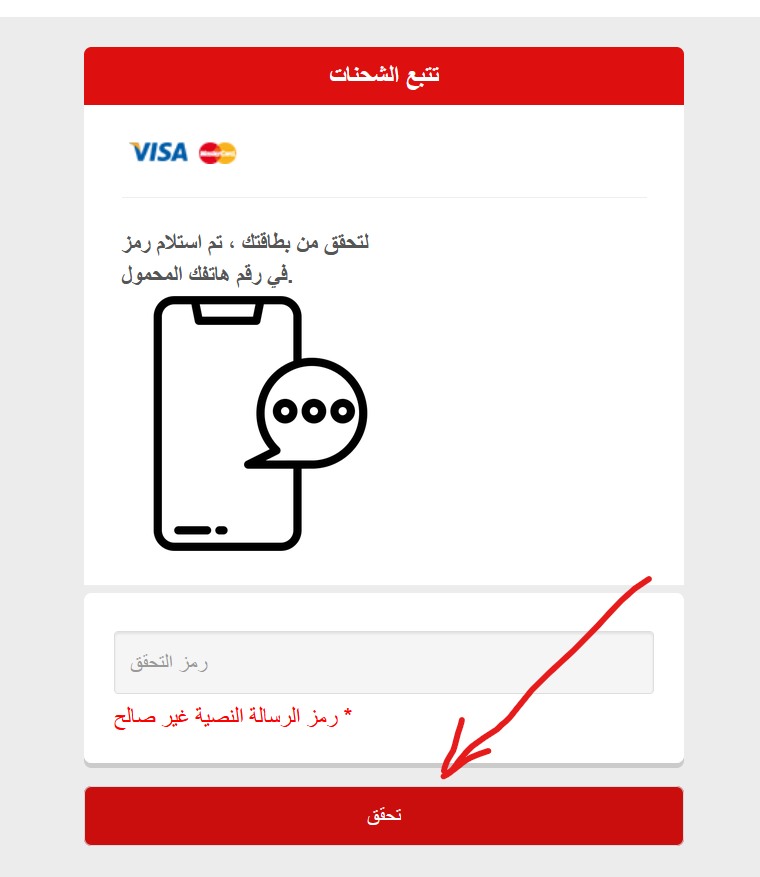

هنا قام الشخص بانهاء عملية الشراء

كذلك يمكنه تنفيذ عمليات شراء مستقبلاً بواسطة بطاقتك من خلال المواقع الالكترونية الموثوقة التي لا تطلب رمز تأكيد مثل أمازون الأمريكي.

ولكن هناك تفصيلات صغيرة سأذكرها

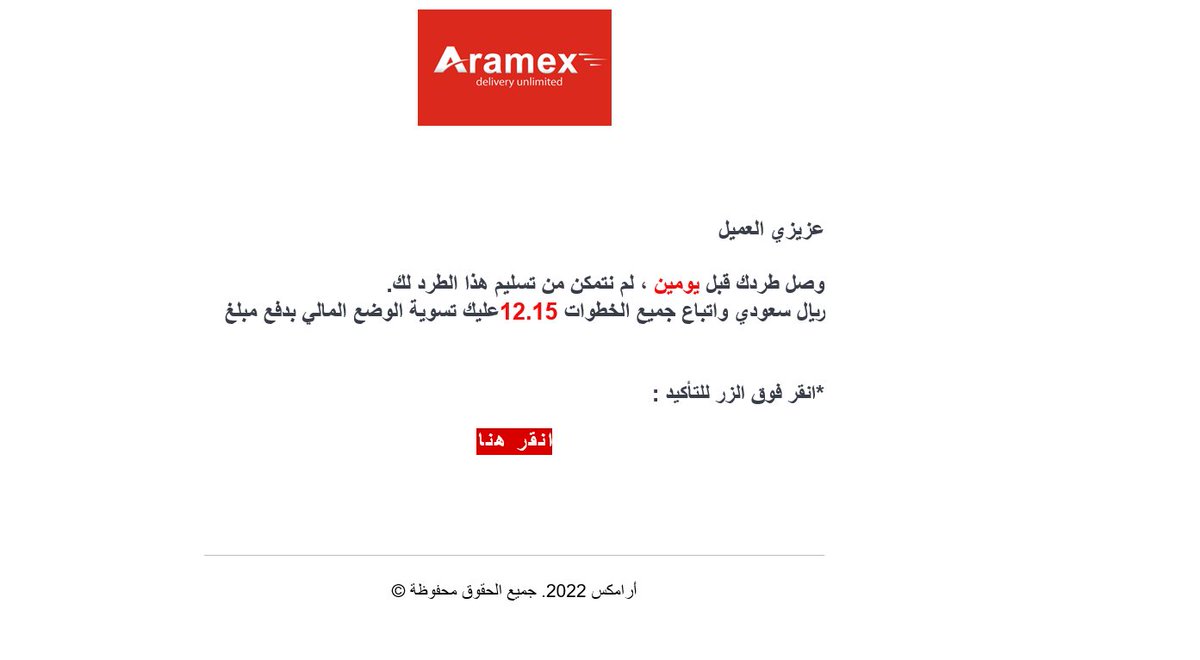

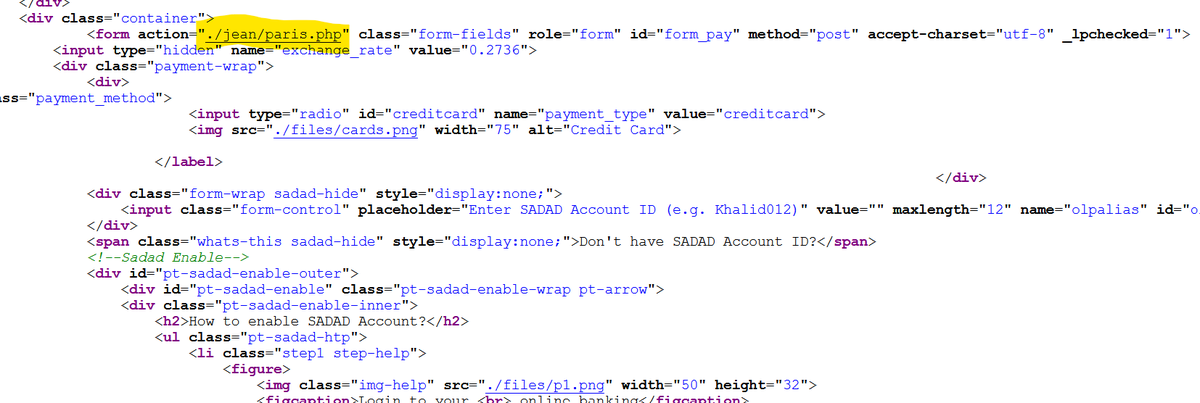

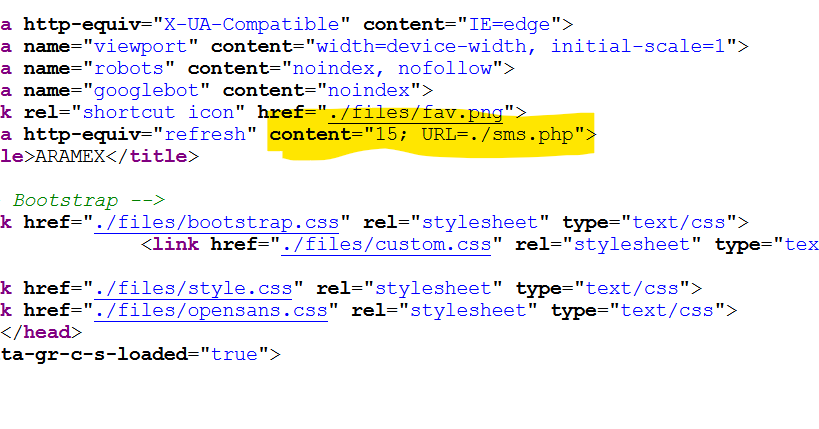

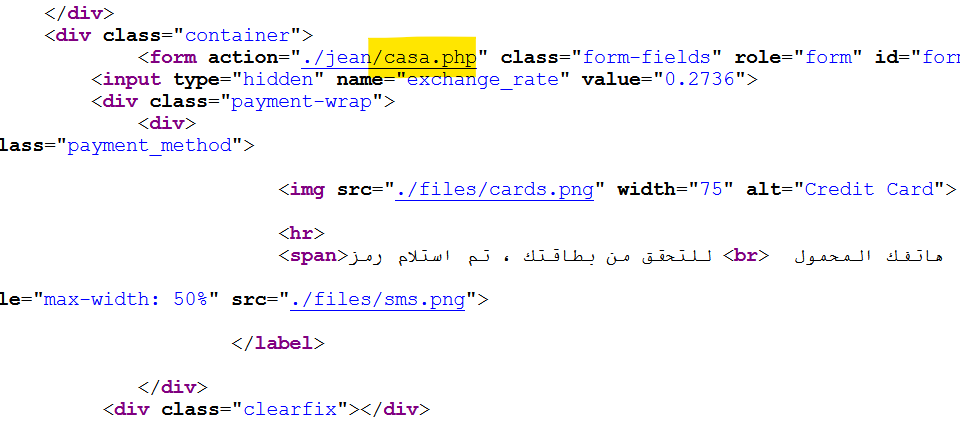

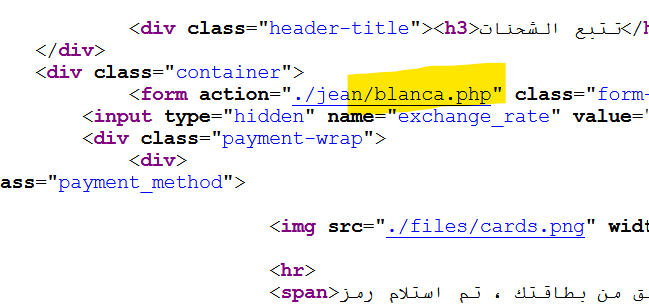

بالضغط على زر (تحقق) سوف يوجهك إلى صفحة اسمها Blanca

وهو الجزء الناقص من كلمة الدار البيضاء Casablanca 😅 حريص يكتب اسم مدينته كامل

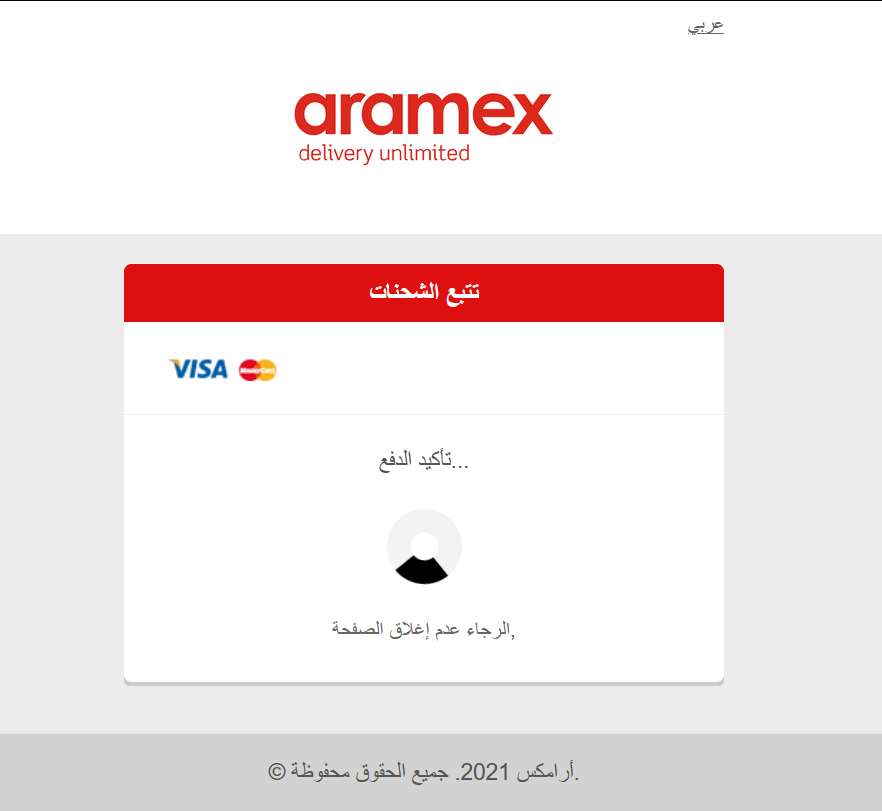

وصفحة Blanca ستأخذك لصفحة تفيدك بأن عملية الدفع تمت بنجاح 🤔

بعدها يوجهك لصفحة redirect.php التي بدورها ترسلك إلى موقع @Aramex لابعاد الشكوك!

وهو الجزء الناقص من كلمة الدار البيضاء Casablanca 😅 حريص يكتب اسم مدينته كامل

وصفحة Blanca ستأخذك لصفحة تفيدك بأن عملية الدفع تمت بنجاح 🤔

بعدها يوجهك لصفحة redirect.php التي بدورها ترسلك إلى موقع @Aramex لابعاد الشكوك!

وأؤكد دائماً بأنه لا تعتقدوا بأن المحتالين عادة أفراد

بل قد يكونوا إرهابيين ومنظمات وعصابات، وهذا عمل استراتيجي

و #السعودية هدف رئيسي لهم، وقد تستخدم هذه الأموال في الإضرار بالسعودية وشعبها كتمويل الحملات الإعلامية المسيئة أو لعصابات لتعبث فساداً.

بل قد يكونوا إرهابيين ومنظمات وعصابات، وهذا عمل استراتيجي

و #السعودية هدف رئيسي لهم، وقد تستخدم هذه الأموال في الإضرار بالسعودية وشعبها كتمويل الحملات الإعلامية المسيئة أو لعصابات لتعبث فساداً.

كما أن المحتال لا يمثل شعب بلده

فمثلاً المحتال الذي تجولنا في موقعه بقدر كبير هو مغربي وفي الدار البيضاء

ولكنه لا يمثل شعب المغرب

فمثلاً المحتال الذي تجولنا في موقعه بقدر كبير هو مغربي وفي الدار البيضاء

ولكنه لا يمثل شعب المغرب

جاري تحميل الاقتراحات...