#ثريد

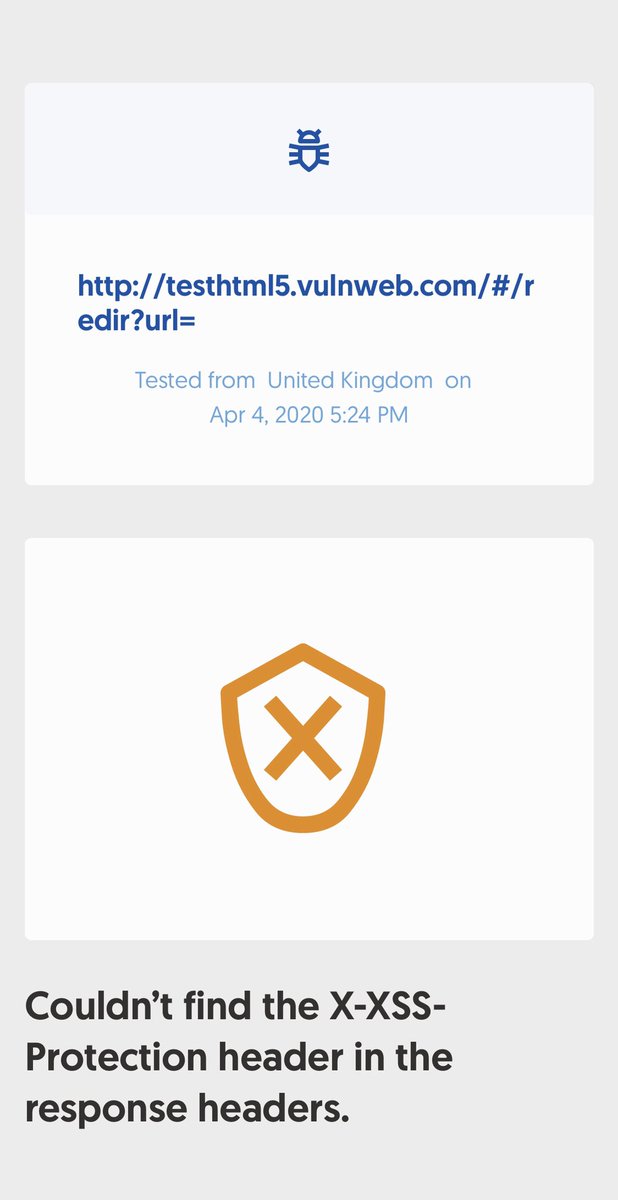

تطبيق عملي لثغرة

Cross Site Scripting

XSS 🛠

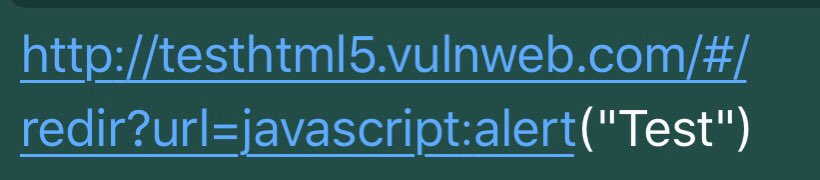

اليوم بنجرب نطبق عملياً بطريقة مبسطة جداً لإستغلال ثغرة XSS اللي شرحناها سابقاً.

تطبيق عملي لثغرة

Cross Site Scripting

XSS 🛠

اليوم بنجرب نطبق عملياً بطريقة مبسطة جداً لإستغلال ثغرة XSS اللي شرحناها سابقاً.

جاري تحميل الاقتراحات...