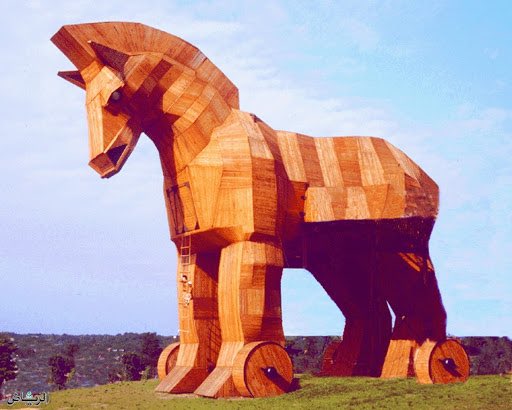

#حصان_طروادة (#Trojan_Hourse): تعود التسمية الى 1200 سنة قبل الميلاد ، حيث تحكي الأساطير أن الإغريق قاموا بحصار مدينة طروادة لمدة عشر سنوات، وبدأ اليأس يدب في قلوب اليونانيين من عدم جدوى الحصار، بحثوا عن حل وعلموا أن آخيل أو آخيليس هو المستشار العظيم..

اختبىء الجنود داخل الحصان الأجوف، وظن شعب مدينة طروادة أن الحصان بمثابة هدية لهم وإعلاناً على أنتهاء الحصار، حيث قبلوا الهدية وأدخلوها إلى المدينة وأقاموا إحتفالاً كبيراً ثم قام جنود الإغريق بالخروج ليلاً وفتح أبواب المدينة لتمكين بقية الجيش الإغريقي من الدخول وتم تدمير طروادة!!

هو نوع من البرمجيات الخبيثة يتم تحميلها مع برنامج رئيسي مثل أحد برامج ال Office أو Adobe، ويقوم ببعض المهام الخفية، غالباً ما تتركز على إضعاف قوى الدفاع لدى الضحية أو اختراق جهازه والإستيلاء على بياناته، تقوم هذه البرمجية بنسخ حمولتها الخبيثة في الجهاز.وفي كثير من الأحيان

تعتمد هذه البرمجية على الثغرات الأمنية التي تتيح الوصول الغير مصرح له إلى الجهاز الهدف.هنا يتضح سبب تسميك هذا الڤيروس بحصان طروادة، لأنه ببساطة يدخل الى جهاز الضحية بشكل لا يثير الشك والريبة ثم يبدأ بالتدمير.

حصان طروادة خطير وقادر على مسح وتعديل البيانات.

حصان طروادة خطير وقادر على مسح وتعديل البيانات.

بالإضافة إلى حجب البيانات ونسخها، فقدان الملفات، إزالة جدران الحماية وتعطيل الأنظمة.

لأحصنة طروادة عدة انواع واشكال بحسب طريقة عملها وبحسب طريقة استخدام المهاجم لها

١- تمكين الدخول لجهاز الضحيه عن بعد RAT

٢- تسخير جهاز الضحيه كنقطة انطلاق لهجمات اخرى Proxy

لأحصنة طروادة عدة انواع واشكال بحسب طريقة عملها وبحسب طريقة استخدام المهاجم لها

١- تمكين الدخول لجهاز الضحيه عن بعد RAT

٢- تسخير جهاز الضحيه كنقطة انطلاق لهجمات اخرى Proxy

٣- سارق المعلومات المهمه Data Sending

٤- مدمر الملفات Destructive ومنها مايستخدم ايضا في فيروسات الفديه Ransomware

٥- منها مايقوم بفتح منفذ ٢١ لنقل الملفات باستخدام برتوكول نقل الملفات FTP او قد يستخدم اي بروتوكول اخر

٦- ومنها مايقوم بايقاف البرامج كبرامج مكافحة الفيروسات

٤- مدمر الملفات Destructive ومنها مايستخدم ايضا في فيروسات الفديه Ransomware

٥- منها مايقوم بفتح منفذ ٢١ لنقل الملفات باستخدام برتوكول نقل الملفات FTP او قد يستخدم اي بروتوكول اخر

٦- ومنها مايقوم بايقاف البرامج كبرامج مكافحة الفيروسات

كخطوه مبدئيه لهجمه اخرى

٧- ومن امثلة أحصنة طرواده مايقوم بهجمات حجب الخدمه ضد اجهزة داخل الشبكه او اجهزة اخرى.

التعافي من ڤايروس حصان طروادة بشكل يدوي يتطلب الكثير من الوقت و الخبرة التقنية العالية،التي تتوفر لدى الخبراء ، ولذلك توجد العديد من أدوات الحماية #أمن_سيبراني

٧- ومن امثلة أحصنة طرواده مايقوم بهجمات حجب الخدمه ضد اجهزة داخل الشبكه او اجهزة اخرى.

التعافي من ڤايروس حصان طروادة بشكل يدوي يتطلب الكثير من الوقت و الخبرة التقنية العالية،التي تتوفر لدى الخبراء ، ولذلك توجد العديد من أدوات الحماية #أمن_سيبراني

من البرمجيات الخبيثة التي تقوم بفحص الجهاز وإزالة هذه البرمجيات.

والوقاية خير من العلاج، قم بحماية جهازك بتجميل برنامج حماية خاص بالبرمجيات الخبيثة ليكون خط الدفاع لصد حصان طروادة #cybersecurity

والوقاية خير من العلاج، قم بحماية جهازك بتجميل برنامج حماية خاص بالبرمجيات الخبيثة ليكون خط الدفاع لصد حصان طروادة #cybersecurity

تقوم فكرة حصان طروادة على نوع من أنواع الهندسة الإجتماعية في التضليل لعرض ذاتها بشكل مقنع كنافعة وخالية من الضرر كي يتم تثبيتها على الأجهزة الخاصة وأجهزة المنظمات والأعمال بعيداً عن الريبة.

#أمن_معلومات

#أمن_معلومات

جاري تحميل الاقتراحات...