١- أجهزة تساعد في اختراق شبكة WiFi :

Wifi Pineapple : يتيح القيام بهجمات MITM وجمع معلومات بالإضافة إلى التقاط بيانات اعتماد WPA و WPA Enterprise بتنسيقات pcap أو hashcat أو JTR أو نص عادي.

#أمن_المعلومات

Wifi Pineapple : يتيح القيام بهجمات MITM وجمع معلومات بالإضافة إلى التقاط بيانات اعتماد WPA و WPA Enterprise بتنسيقات pcap أو hashcat أو JTR أو نص عادي.

#أمن_المعلومات

٢- Yard Stick One: يمكن استخدامها مع جهاز RTL-SDR للتشويش وإعادة الإرسال (keyless entry attacks) كذلك لاختراق وحدات التحكم عن بعد، والتشويش على أجهزة الإنذار المنزلية اللاسلكية .مفيد جداً في الهندسة العكسية.

#أمن_المعلومات

#أمن_المعلومات

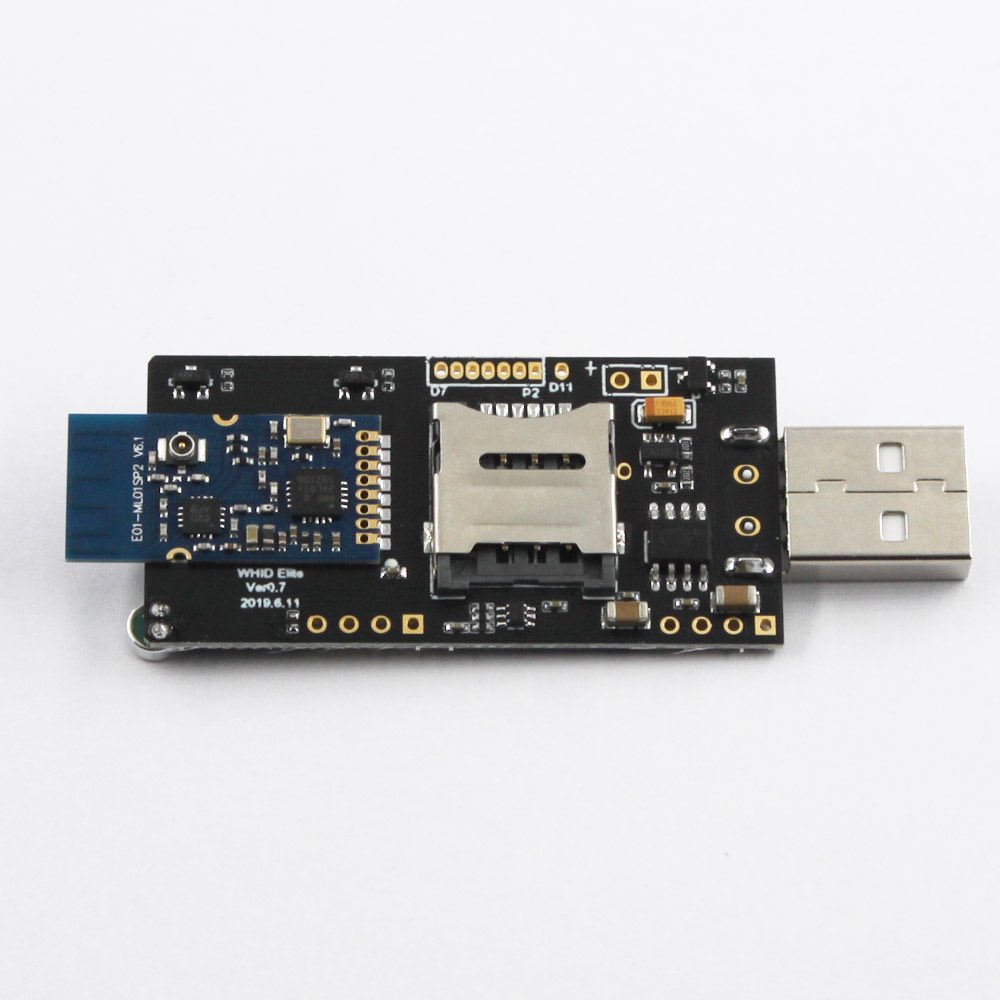

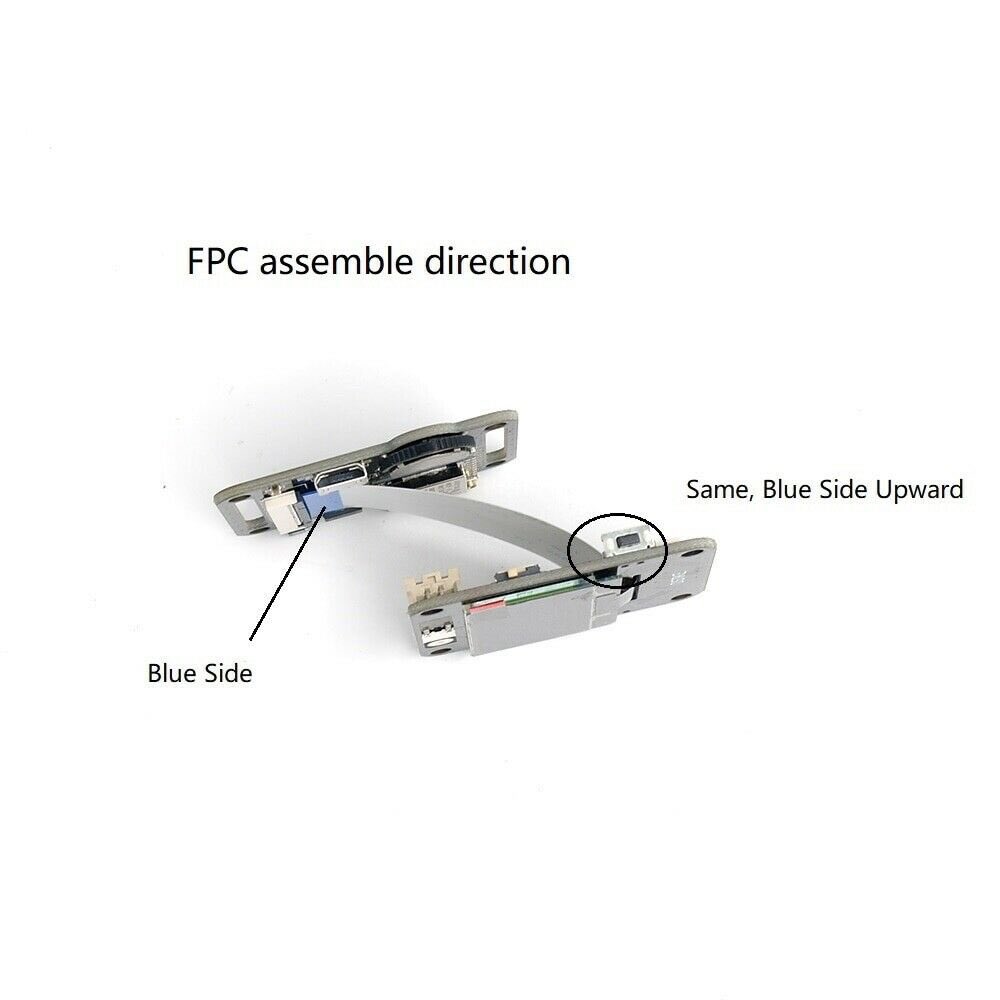

٣- WHID Elite - Multi Purpose Offensive Device : التحكم عن بعد عبر شبكات GSM/2G ، بالإضافة إلى HID Injection . تجاوز Air-Gapped Environments ، مراقبة الصوت عن بعد والقيام بهجمات mousejacking attacks .

#أمن_المعلومات

#أمن_المعلومات

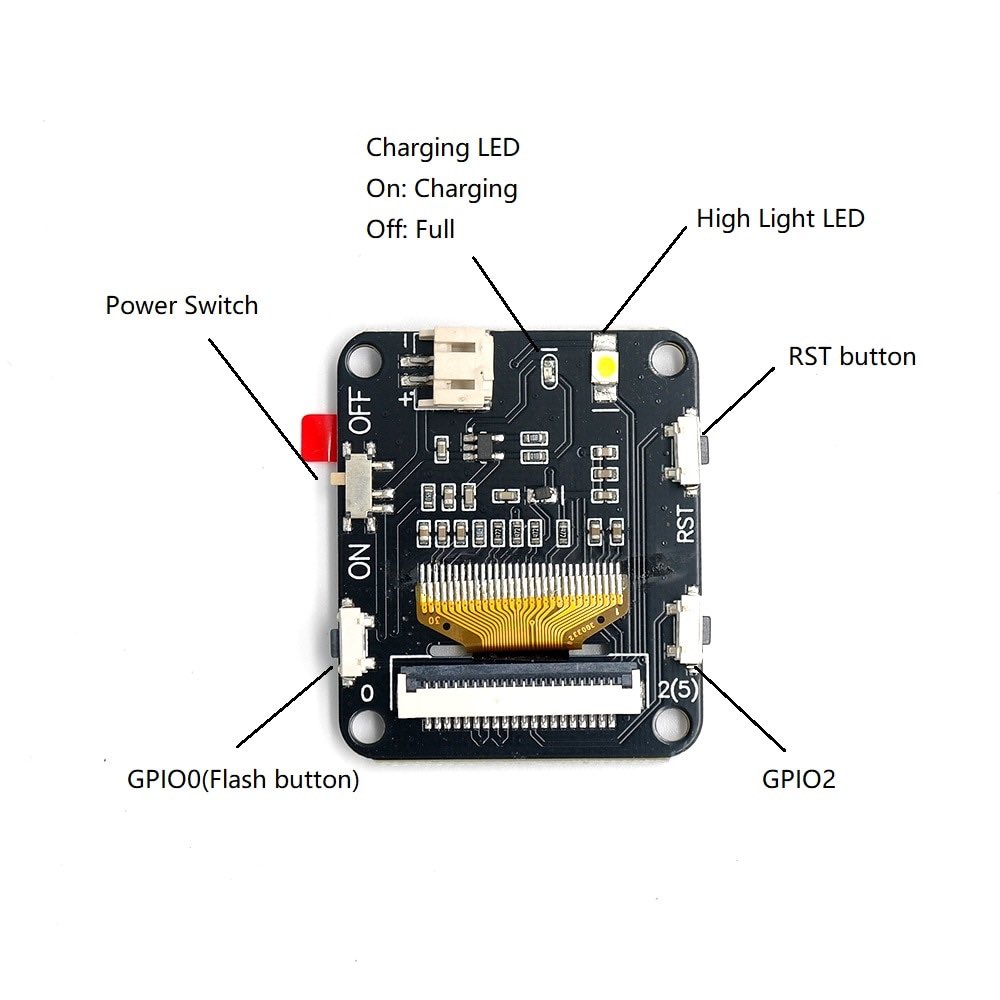

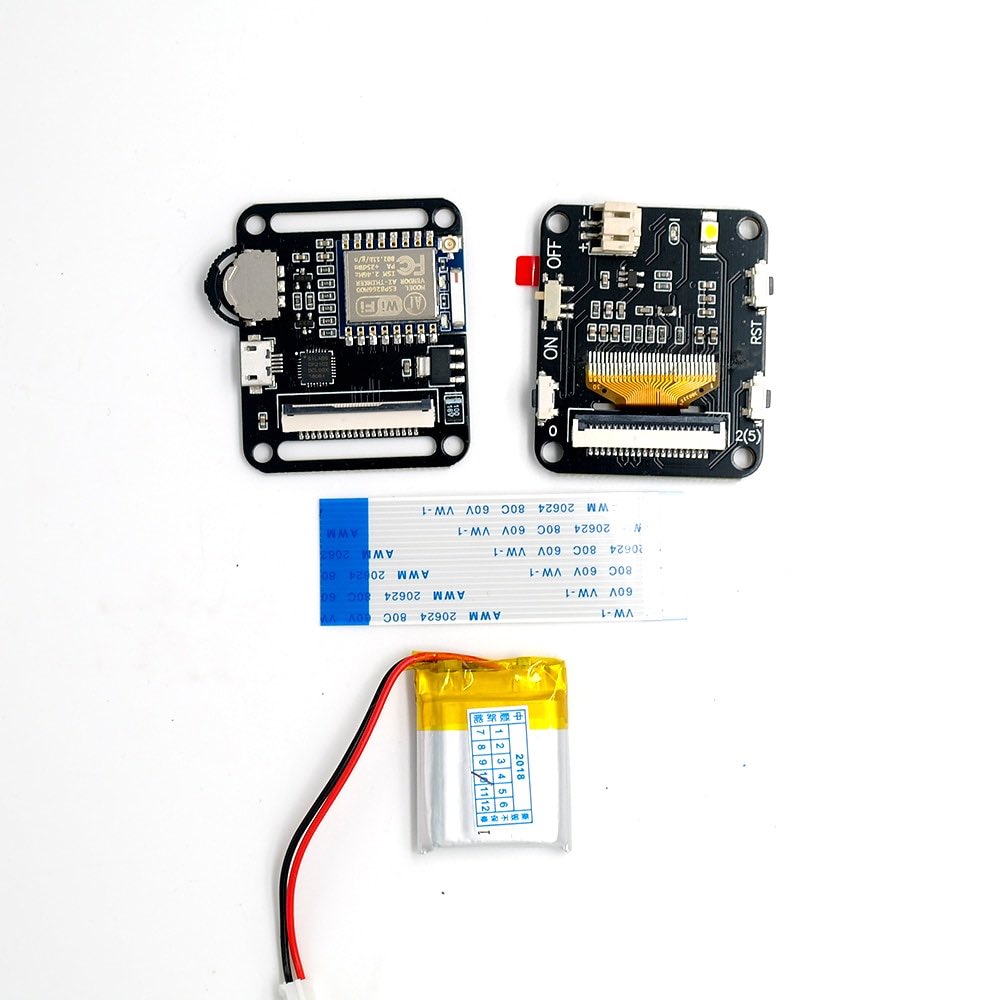

٤- WiFi Deauther Wristband: الميزة الرئيسية هجوم إلغاء المصادقة . يستخدم لفصل الأجهزة من شبكة WiFi الخاصة بهم. وللقيام بهجمات evil twin وللتشويش .

تأتي لوحة التطوير ESP8266 مع بطارية بقوة 600 مللي أمبير في الساعة وشاشة OLEDولكن يمكن ارتدائه مثل الساعة الذكية.

#أمن_المعلومات

تأتي لوحة التطوير ESP8266 مع بطارية بقوة 600 مللي أمبير في الساعة وشاشة OLEDولكن يمكن ارتدائه مثل الساعة الذكية.

#أمن_المعلومات

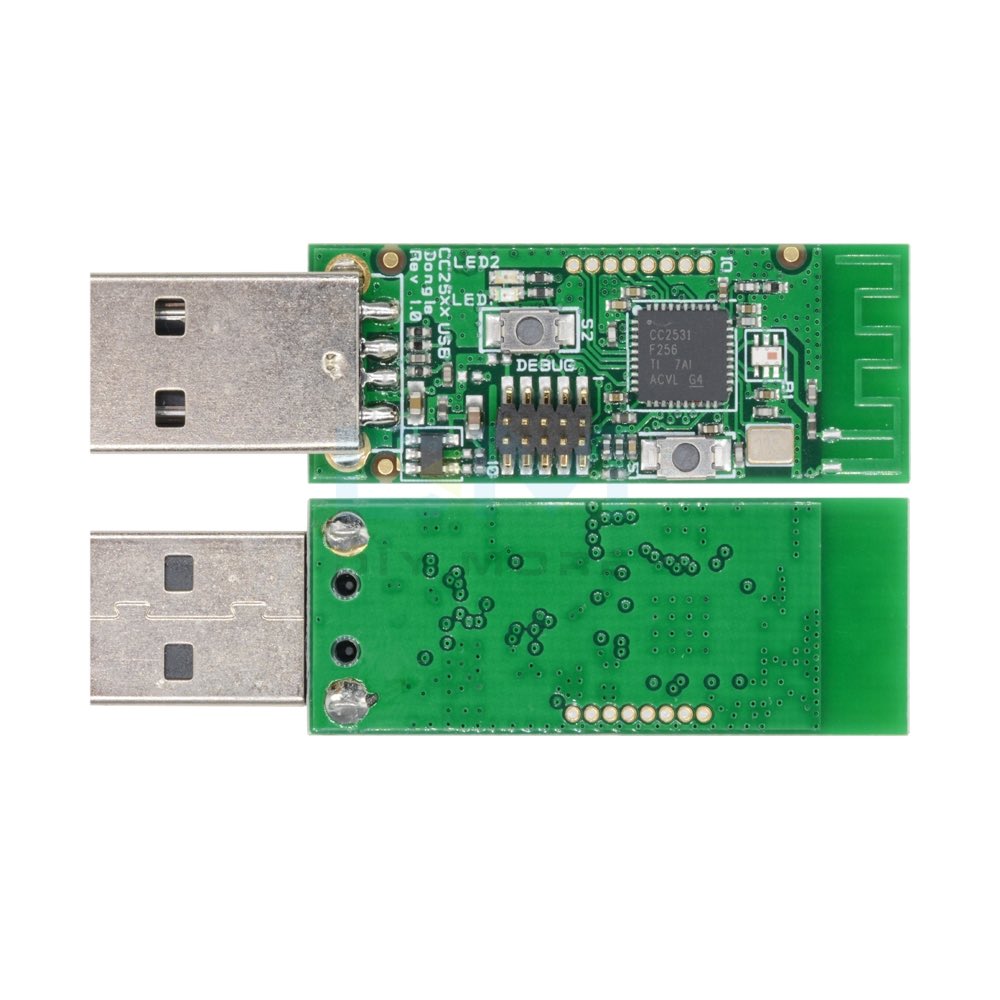

٥- Wireless Zigbee CC2531 USB Sniffer & Analyzer: يمكن لهذا الجهاز sniff وفك تشفير الحزم من الطائرات بدون طيار وأنظمة الأمان والمنتجات الشائعة مثل amazon echo و smarthings samsung و yale smartlocks .

#أمن_المعلومات

#أمن_المعلومات

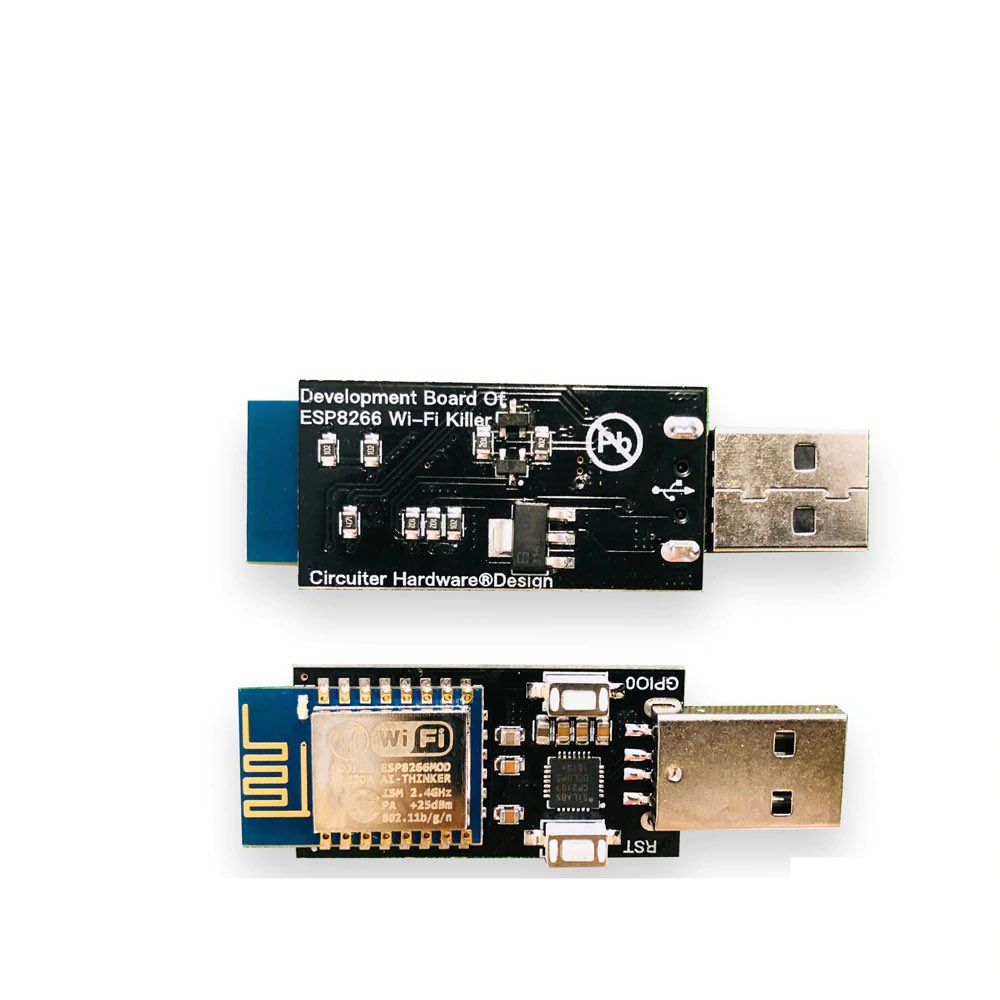

٦- ESP8266 WiFi Killer/Jammer : يمكن استخدامه كجهاز تشويش وإرسال هجمات EMP attacks لفصل الأجهزة المستهدفة عن شبكتها .

#أمن_المعلومات

#أمن_المعلومات

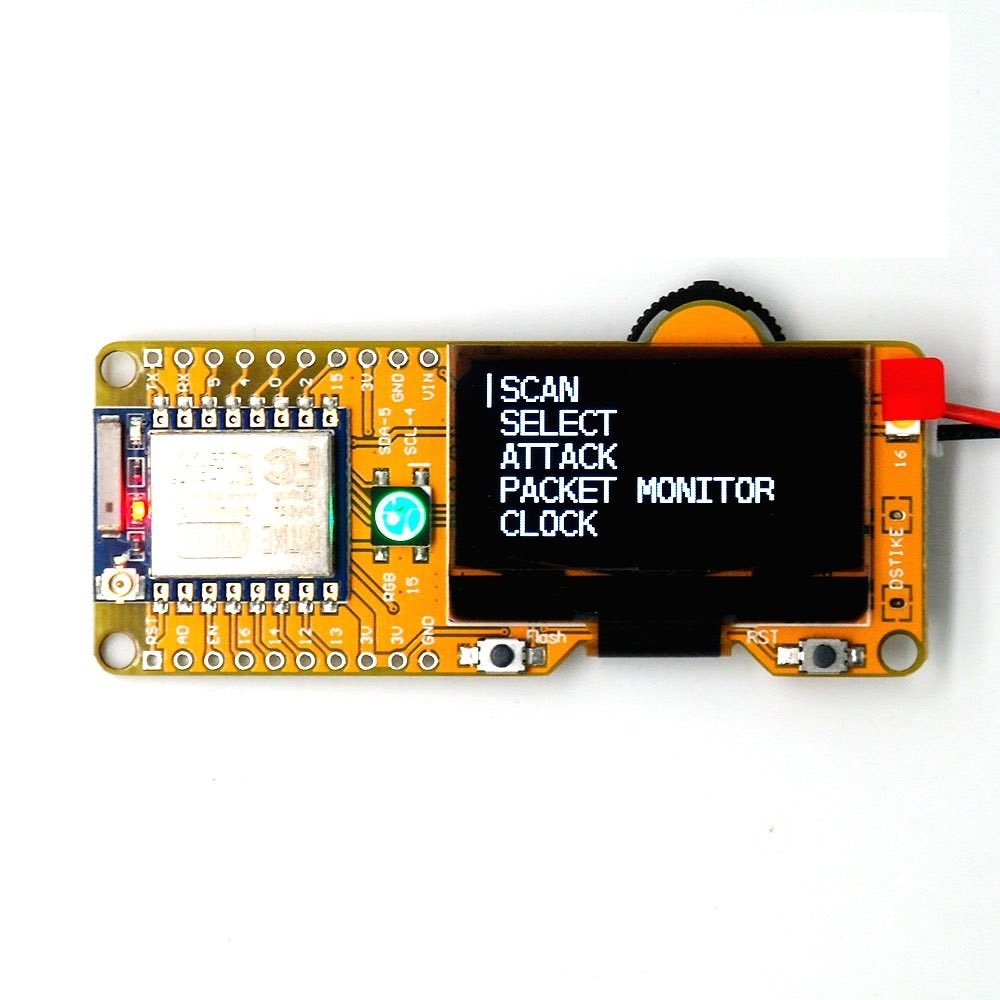

٧- WiFi Deauther OLED : يسمح هذا الجهاز بالمسح بحثًا عن أجهزة WiFi وحظر الاتصالات المحددة وإنشاء عشرات الشبكات. كذلك يستخدم لهجوم إلغاء المصادقة ويمكن استخدامه كجهاز تشويش .

#أمن_المعلومات

#أمن_المعلومات

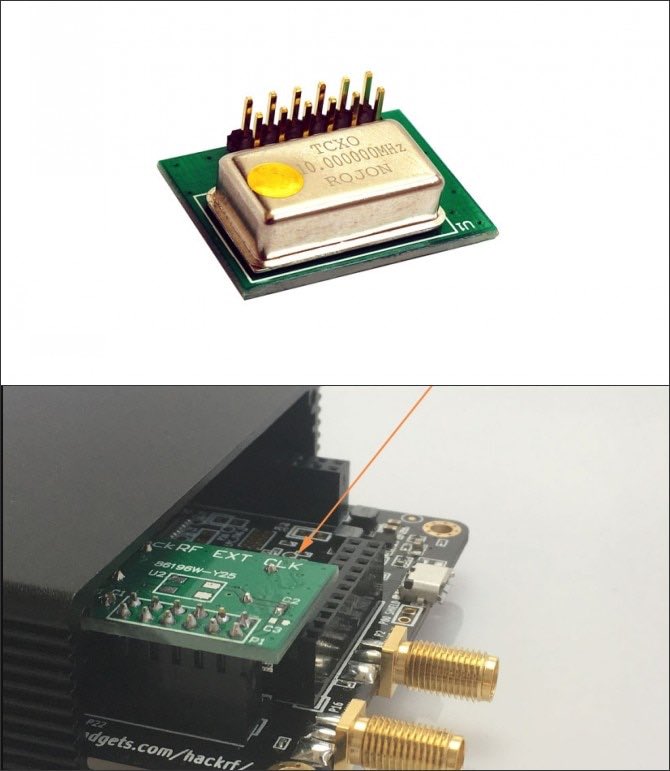

٨- HackRF One : مع هذا الجهاز ، يمكن إنشاء IMSI catcher وهو جهاز لتتبع الهواتف المحمولة.

#أمن_المعلومات

#أمن_المعلومات

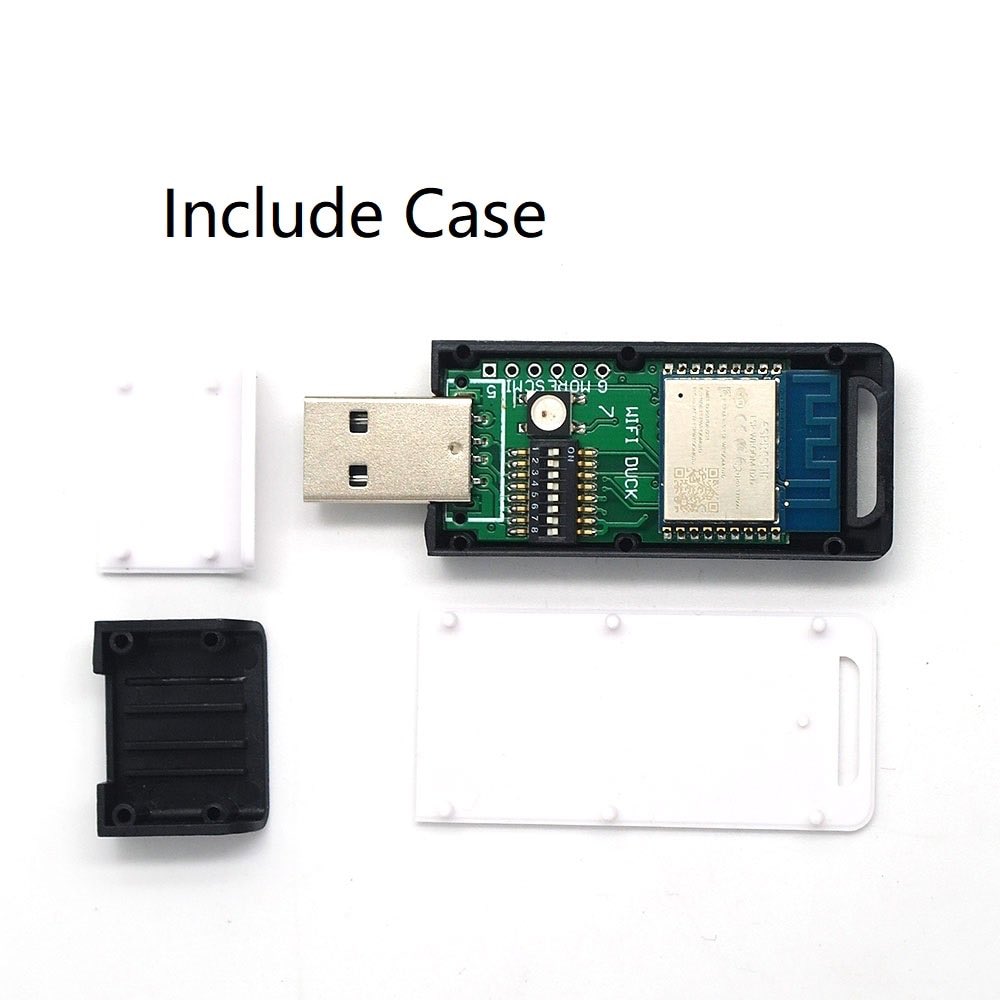

٩- WIFI Duck: يمكن ببساطة توصيله والاتصال بشبكة Wi-Fi وإدارة جميع البرامج من داخل واجهة الويب. يتم الوثوق بلوحة المفاتيح من قبل معظم أنظمة التشغيل بشكل افتراضي مما يتيح مجموعة متنوعة من الهجمات .

#أمن_المعلومات

#أمن_المعلومات

جاري تحميل الاقتراحات...